ESET desarticula Lumma Stealer en operación global

ESET Participa en una Operación Global de Disrupción de Lumma Stealer: Conoce Todos los Detalles

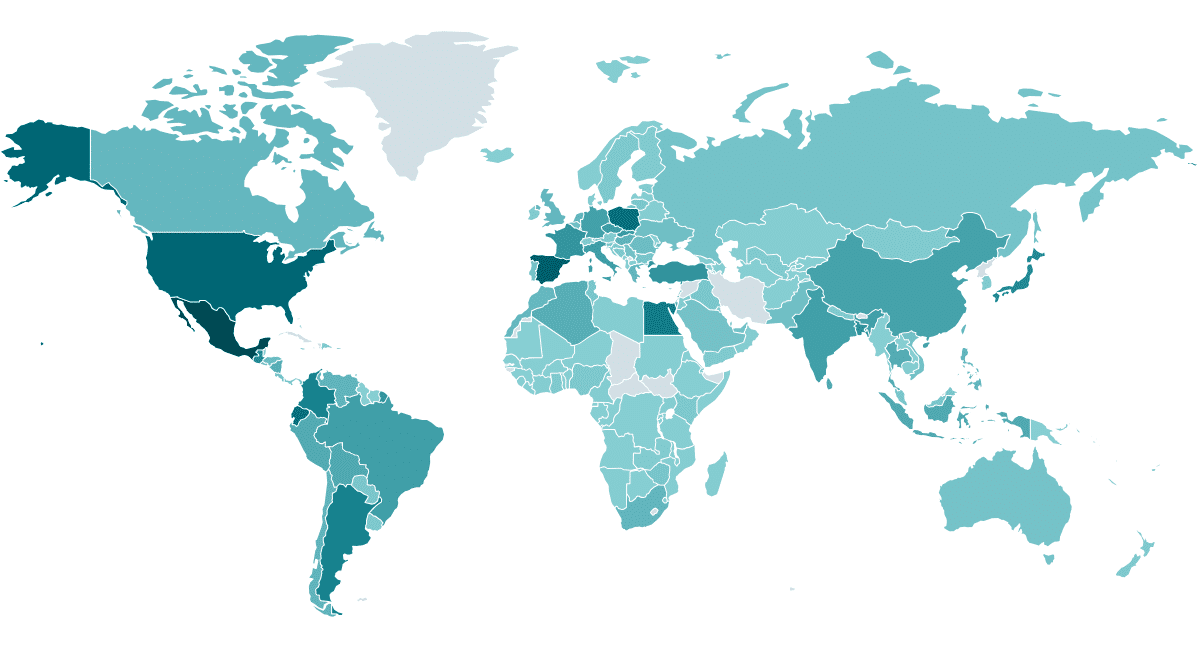

La seguridad digital se ha convertido en una prioridad inminente en nuestro mundo interconectado. Recientemente, ESET ha participado en una operación global de disrupción de Lumma Stealer, un infame infostealer que ha amenazado la privacidad de miles de usuarios alrededor del planeta. Este artículo profundiza en la colaboración de ESET con diversas empresas para erradicar esta amenaza cibernética y ofrecer soluciones preventivas efectivas.

¿Qué es Lumma Stealer?

Lumma Stealer es un tipo de malware como servicio (MaaS) diseñado para infiltrarse en los sistemas y robar información sensible, como credenciales de acceso y datos financieros. Su capacidad de evolución y adaptación lo ha convertido en un instrumento preferido por ciberdelincuentes, aumentando así su prevalencia a nivel mundial. En este contexto, la intervención de ESET y sus socios constituye una respuesta crucial para mitigar tal amenaza.

Colaboración Global

La operación de disrupción ha contado con la participación de grandes nombres como Microsoft, BitSight, Lumen, Cloudflare, CleanDNS, y GMO Registry, cada uno aportando recursos y conocimientos técnicos para hacer frente a Lumma Stealer. Esta colaboración ha sido fundamental para identificar y neutralizar los centros de comando y control (C&C) del malware.

ESET se encargó de proporcionar análisis técnicos y estadísticos detallados, procesando decenas de miles de muestras de malware para extraer datos críticos que permitieron realizar un seguimiento efectivo de las actividades del infostealer. Es importante destacar que las credenciales robadas se convierten en un bien muy valioso en el mundo de la ciberdelincuencia, que se comercian a precios elevados.

¿Cómo Contribuyó ESET a la Interrupción de Lumma Stealer?

ESET desempeñó un papel vital en esta operación global. La empresa desarrolló sistemas automatizados que procesaron y diseccionaron muestras de Lumma Stealer para identificar dominios de C&C y parámetros vinculados a afiliados. A través de esta estrategia, ESET pudo:

- Monitorear actividades: Supervisar continuamente el malware y sus actualizaciones.

- Agrupación de afiliados: Determinar cómo se agrupan los ciberdelincuentes.

Gracias a la persistencia del equipo de ESET, se logró desarticular la infraestructura de exfiltración que permitía a Lumma Stealer operar sin restricciones.

La Amenaza de Lumma Stealer en Detalle

Evolución y Avances del Malware

Lumma Stealer ha mostrado una capacidad notable para evolucionar. Desde su introducción, los desarrolladores han realizado constantes mejoras, como actualizaciones en sus algoritmos de cifrado y protocolos de red. Este desarrollo ágil hace que el malware sea difícil de detectar y erradicar.

Entre los avances más significativos, ESET ha documentado cambios en la protección de servidores C&C, que incluían la transición de cifrado base64 a ChaCha20 para asegurar aún más sus operaciones. Estas protecciones hacen que el malware sea más resistente a los esfuerzos de detección.

Metodologías de Distribución

Lumma Stealer utiliza varias técnicas de distribución, como el phishing y el uso de programas maliciosos para propagar su infección. Las estrategias de phishing más conocidas incluyen páginas de CAPTCHA falsas y mensajes que llevan a usuarios desprevenidos a descargar software comprometido.

Aumentar la seguridad en línea es fundamental para protegerse contra estas amenazas. Por eso siempre recomendamos que te descargues el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas.

Ciberinteligencia y Prevención

ESET ha compartido insights valiosos sobre la infraestructura de Lumma Stealer, incluida la recopilación de indicadores de compromiso (IoCs) y patrones de comportamiento. Mediante estas investigaciones, los usuarios y las empresas pueden entender mejor cómo funciona el malware y cómo protegerse de él.

Análisis Técnico: ESET y la Interrupción de Lumma Stealer

La operación de disrupción coordinada ha resaltado varios puntos clave que merecen atención:

Propiedades Estáticas y Dinámicas

ESET ha estado analizando las propiedades tanto estáticas como dinámicas de Lumma Stealer. Las propiedades estáticas incluyen cadenas de identificadores que permiten vincular muestras a afiliados específicos, mientras que las propiedades dinámicas permiten identificar configuraciones que se adaptan a diferentes objetivos.

Comunicación de C&C

La comunicación entre Lumma Stealer y sus centros de comando es otro aspecto crucial. Utilizando servicios como Cloudflare y plataformas sociales como Telegram para enmascarar su verdadera infraestructura, Lumma Stealer se ha vuelto aún más difícil de localizar y neutralizar.

Técnicas de Ofuscación

El uso de técnicas de ofuscación ha sido clave en el arsenal de Lumma Stealer. Estas técnicas, como la encriptación de cadenas y la ofuscación indirecta del flujo de control, complican el análisis del malware por parte de los investigadores de seguridad. Sin embargo, el enfoque de ESET ha permitido desentrañar estos métodos, lo que es fundamental para mejorar las defensas cibernéticas.

Estrategias de Mitigación y Protección

Descargas de Seguridad Recomendadas

La mejor defensa contra amenazas como Lumma Stealer es la prevención. Implementar medidas de seguridad robustas y estar informado sobre las técnicas de ciberseguridad es crucial. Por ello, recomendamos que te descargues el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas.

Educación en Ciberseguridad

Aumentar la conciencia sobre las amenazas cibernéticas es igualmente importante. Las empresas deben invertir en capacitación para sus empleados y adoptar políticas de seguridad que minimicen el riesgo de infectarse con malware del tipo de Lumma Stealer.

Impacto de la Operación de Disrupción

Un Futuro Más Seguro

La operación global de disrupción contra Lumma Stealer representa un avance significativo en la lucha contra la ciberdelincuencia. Gracias a la colaboración entre ESET y otras entidades, gran parte de la infraestructura de Lumma Stealer ha sido dejada fuera de servicio, lo que reduce el riesgo de que mil millones de usuarios continúen siendo blanco de este malware.

ESET continuará vigilando de cerca la actividad de Lumma Stealer y otros infostealers, implementando esfuerzos sostenidos para prevenir futuros ataques y proteger a los usuarios de amenazas digitales.

En Resumen

La participación de ESET en la operación global de disrupción de Lumma Stealer no solo es un testimonio de su compromiso con la seguridad digital, sino que también establece un precedente claro para futuras iniciativas de defensa cibernética. Si deseas proteger tu información y seguridad, no dudes en descargar el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas y mantenerte seguro en este mundo digital cada vez más complejo.

Fuente: https://www.welivesecurity.com/es/investigaciones/eset-operacion-global-disrupcion-lumma-stealer/