Operación RoundPress: Todo lo que Necesitas Saber Ahora

La Operación RoundPress: Amenazas Reales a la Seguridad de Tu Correo Electrónico

La Operación RoundPress ha captado la atención del mundo cibernético al dirigir ataques sofisticados hacia servidores de correo web que presentan vulnerabilidades graves. Esta operación, vinculada al grupo de ciberespionaje Sednit, se centra en el robo de datos confidenciales de cuentas de correo electrónico. A medida que avanzan los tiempos y las tácticas de los atacantes evolucionan, es fundamental mantenerse informado sobre estas amenazas para proteger nuestra seguridad digital.

¿Qué es la Operación RoundPress?

La Operación RoundPress se ha identificado como un ciberataque que utiliza correos electrónicos maliciosos para explotar vulnerabilidades XSS (Cross-Site Scripting) en diversas plataformas de correo web. Su objetivo principal es acceder a información sensible de entidades gubernamentales y empresas, especialmente en Europa del Este y más allá. Dado que muchos de estos sistemas de correo no han recibido las actualizaciones de seguridad pertinentes, se convierten en el blanco perfecto para los atacantes.

Los Métodos de Ataque

Este grupo utiliza un enfoque de spearphishing, donde envían correos electrónicos diseñados específicamente para atraer a usuarios objetivo. Estos emails incluyen enlaces o archivos adjuntos que, al ser abiertos, activan scripts maliciosos en la plataforma de correo. Por ejemplo, en 2023, se observó que la operación se limitó a Roundcube, pero en 2024 se amplió para incluir software como Horde, MDaemon y Zimbra.

Recomendamos: Por ello siempre recomendamos que te descargues el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas.

Puntos Clave de la Operación RoundPress

1. Uso de Vulnerabilidades XSS

Una de las características más preocupantes de RoundPress es su uso de vulnerabilidades de día cero, como la XSS en MDaemon, que permite a los atacantes inyectar código JavaScript en las páginas de correo electrónico de sus víctimas. Esta técnica permite el robo de credenciales y la exfiltración de contactos y mensajes.

2. Objetivos Diversos

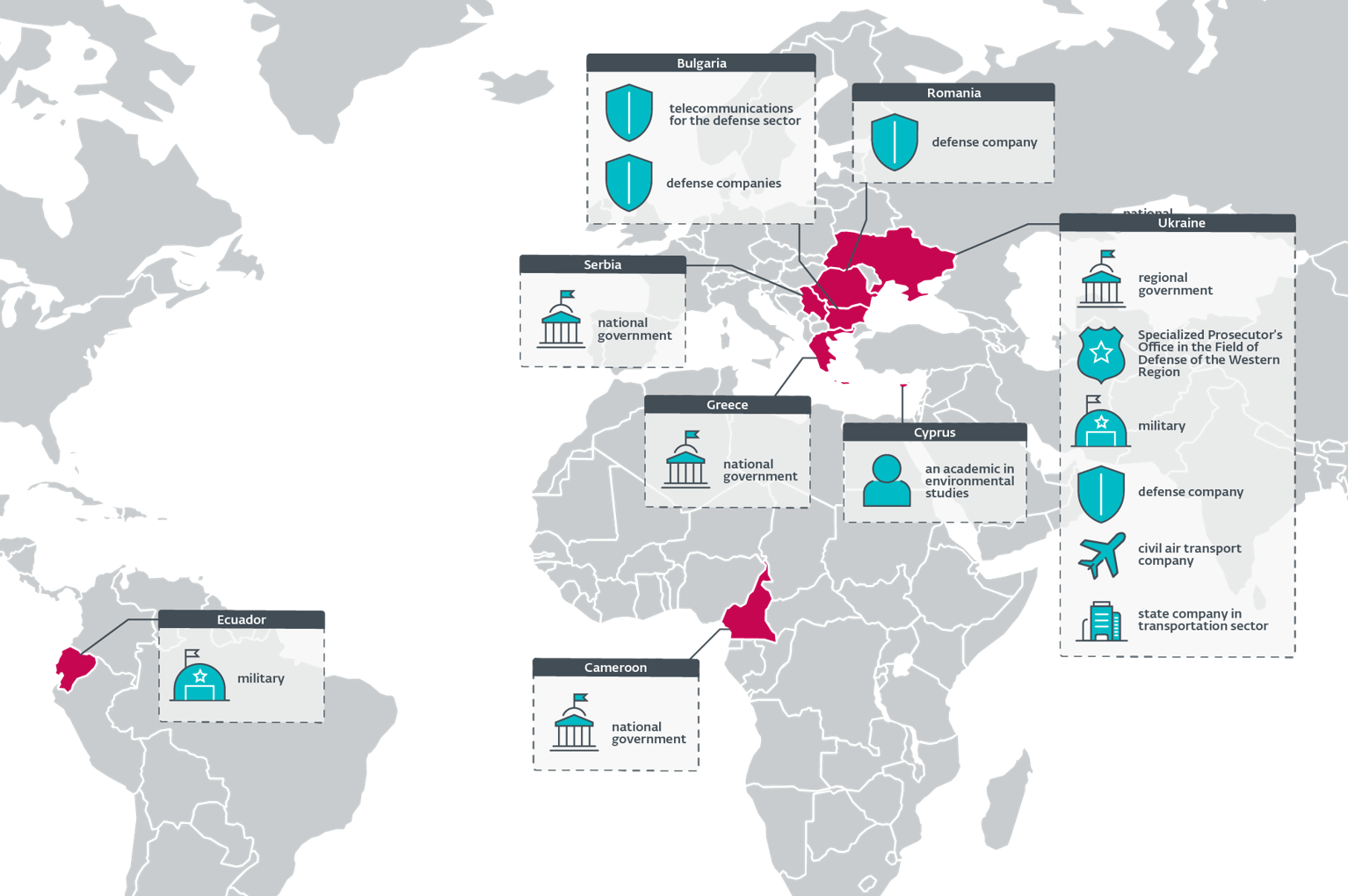

Inicialmente enfocada en entidades gubernamentales y empresas de defensa de Europa del Este, la operación ha expandido su alcance a gobiernos de África, Europa y Sudamérica. Entre sus víctimas se encuentran entidades involucradas en la actual guerra en Ucrania, lo que añade una dimensión geopolítica a las amenazas.

3. Payloads Maliciosos

La investigación ha identificado varios payloads JavaScript utilizados por Sednit, como SpyPress.HORDE, SpyPress.MDAEMON, SpyPress.ROUNDCUBE y SpyPress.ZIMBRA. Cada uno tiene la capacidad de robar credenciales y extraer información crítica del correo de la víctima.

Perfiles de los Atacantes: Sednit

Sednit, también conocido como APT28 o Fancy Bear, ha estado operativo desde 2004. Este grupo ha sido vinculado a varios incidentes de ciberespionaje a nivel mundial, ya sea hackeos políticos o ataques a instituciones culturales y deportivas. Su amplia gama de herramientas maliciosas y vulnerabilidades las hace un adversario formidable en el campo del cibercrimen.

Techniques ATT&CK

La Operación RoundPress se alinea con varias tácticas conocidas en el marco MITRE ATT&CK. Sednit ha explotado aplicaciones públicas, utilizado técnicas de evasión y recolectado credenciales de manera automatizada. Con cada ataque, sus métodos se perfeccionan, lo que aumenta la necesidad de una respuesta eficaz por parte de las organizaciones atacadas.

Mitigación de Riesgos: Protegerse Contra la Amenaza

Mantén tu software actualizado

Una de las defensas más efectivas contra ataques como la Operación RoundPress es asegurarte de que tus sistemas de correo y software en general estén siempre actualizados. Las actualizaciones suelen incluir parches de seguridad que corrigen vulnerabilidades conocidas.

Formación y Conciencia

La capacitación de los empleados en la detección de correos electrónicos de phishing puede salvar a las organizaciones de pérdidas significativas. Establecer protocolos claros sobre cómo manejar correos no solicitados puede ser vital para la seguridad.

Instala un software de seguridad robusto

Para una protección adicional, se recomienda la implementación de soluciones de software de seguridad de alta calidad. Por ello siempre recomendamos que te descargues el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas.

Análisis de Ejemplos de Ataque en RoundPress

Ejemplo: Ataque a MDaemon

El 1 de noviembre de 2024, un mensaje de spearphishing se dirigió a dos empresas de defensa ucranianas, explotando una vulnerabilidad XSS de día cero en MDaemon. Este exploit fue crucial, ya que permitió acceder a datos críticos de seguridad.

Ejemplo: Roundcube

Sednit utilizó la vulnerabilidad CVE-2023-43770 en Roundcube para ejecutar su código malicioso. Esto demuestra lo fundamental que es estar al tanto de las vulnerabilidades y aplicar actualizaciones de seguridad.

La Importancia de la Vigilancia Continua

La Operación RoundPress es un recordatorio de que las amenazas en el ciberespacio están en constante evolución. La combinación de XSS y técnicas de spearphishing plantea retos únicos para la seguridad de la información.

Monitoreo Activo

Implementar soluciones de monitoreo activo puede ayudar a detectar intrusiones antes de que se comprometan datos sensibles. Un sistema de alarmas puede alertar sobre actividades sospechosas en tiempo real.

Revisión de Accesos

Realizar auditorías periódicas de los accesos y privilegios de los empleados puede minimizar el riesgo de explotación de credenciales, reduciendo la superficie de ataque que los adversarios pueden explotar.

Estrategias a Futuro

El futuro de la seguridad digital frente a amenazas como la Operación RoundPress se basa en la combinación de tecnología, formación y procesos. La colaboración entre las organizaciones de seguridad y las empresas es esencial para desarrollar nuevas estrategias que puedan neutralizar estas amenazas.

Innovación en Defensa

Las organizaciones deben invertir en nuevas tecnologías que incorporen inteligencia artificial y análisis de comportamiento. Este tipo de tecnologías puede identificar patrones anómalos y impedir que los ataques se materialicen.

Cultura de Seguridad

Fomentar una cultura de seguridad en la que todos los empleados se consideren responsables de la vigilancia puede ser un cambio cultural significativo. La seguridad no es solo responsabilidad del departamento de IT; todos los miembros de una organización deben sentirse empoderados para contribuir.

En Resumen

La Operación RoundPress refleja la complejidad y la sofisticación de las campañas de ciberespionaje actuales. Con métodos que explotan vulnerabilidades de software y utilizando el engaño con técnicas de phishing, Sednit se ha posicionado como un actor formidable.

Mantenerse siempre informado, proteger adecuadamente tu información y asumir la responsabilidad colectiva son pasos esenciales para prevenir que estas amenazas prevalezcan.

Por lo tanto, asegúrate de que tus sistemas estén constantemente protegidos y de la utilización de herramientas confiables en el ámbito de la ciberseguridad. Recuerda que siempre recomendamos que te descargues el antivirus gratuito desde nuestra sección de descargas de seguridad recomendadas para estar un paso adelante ante las amenazas.

Fuente: https://www.welivesecurity.com/es/investigaciones/operacion-roundpress-espionaje-correoweb-xxs/

editor's pick

latest video

news via inbox

Nulla turp dis cursus. Integer liberos euismod pretium faucibua